DOSTĘP

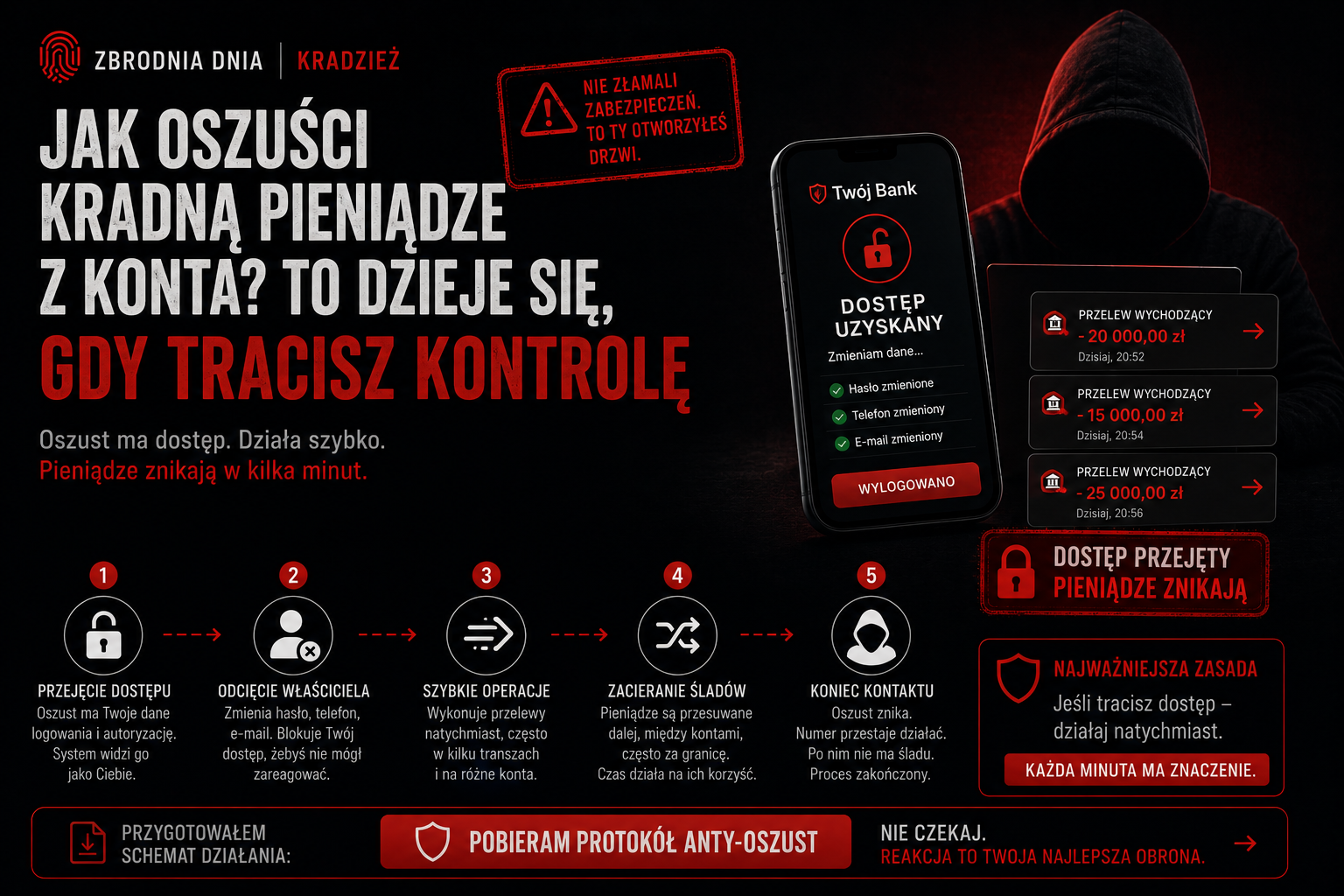

Jak oszuści przejmują konto? To Ty dajesz im dostęp – krok po kroku

Myślisz, że ktoś włamał się na Twoje konto? W większości przypadków sam przekazujesz dostęp. Zobacz, jak to działa krok po kroku.

Nie złamali zabezpieczeń. Nie zhakowali konta. To Ty otworzyłeś drzwi.

Sprawa

Nie było żadnego „włamania”.

Nie było wirusa.

Nie było hakera w ciemnym pokoju.

Była rozmowa.

- „Musimy zabezpieczyć środki. Proszę się zalogować.”

Brzmi znajomo.

Strona wyglądała normalnie.

Logowanie przebiegło poprawnie.

Potem:

- „Na telefon przyjdzie kod. Proszę go podać, żeby potwierdzić operację.”

Kod przyszedł.

Został podany.

👉 i w tym momencie ktoś inny był już na koncie

Kilka minut później:

• zmiana danych logowania

• przelewy

• brak dostępu

To nie był atak techniczny.

To był dostęp, który został przekazany.

Jak to dziala?

PROŚBA O DZIAŁANIE

Oszust nie „łamie systemu”. 👉 prosi Cię, żebyś coś zrobił: • zalogował się • kliknął link • podał kod • zainstalował aplikację 👉 wygląda to jak część procesu

TWORZENIE WIARYGODNEGO ŚRODOWISKA

Masz wrażenie, że wszystko jest prawdziwe: • strona wygląda jak bank • rozmowa brzmi profesjonalnie • komunikaty są logiczne 👉 nie widzisz zagrożenia

PRZEKAZANIE DANYCH

Wpisujesz: • login • hasło • dane 👉 myślisz, że się logujesz 👉 w rzeczywistości przekazujesz dane

POTWIERDZENIE

Dostajesz kod: • SMS • powiadomienie • autoryzacja 👉 podajesz go lub zatwierdzasz 👉 i tym samym autoryzujesz dostęp

PRZEJĘCIE

Oszust: • loguje się na Twoje konto • zmienia dane • blokuje dostęp 👉 wszystko odbywa się legalnie… z punktu widzenia systemu

System nie widzi ataku. Widzi użytkownika, który się loguje.

Czerwone flagi

Czerwone flagi

- PROŚBA O KOD „Proszę podać kod z SMS-a” 👉 bank nigdy nie prosi o kod w rozmowie

- „KONTO TECHNICZNE” „Proszę przelać środki na bezpieczne konto” 👉 to nie istnieje

- INSTALACJA APLIKACJI „Proszę zainstalować aplikację do zabezpieczenia” 👉 to jest dostęp zdalny

- LOGOWANIE NA POLECENIE Ktoś mówi Ci, kiedy i gdzie masz się zalogować. 👉 to jest kontrola, nie pomoc

Jak sie bronic?

Jak sie bronic?

- Nigdy nie podaję kodów z SMS-a nikomu.

- Nie instaluję żadnych aplikacji na polecenie.

- Nie loguję się „na czyjąś prośbę”.

- Nie wykonuję przelewów „dla bezpieczeństwa”. 👉 to zatrzymuje cały etap dostępu

Najwazniejsza zasada

Jeśli ktoś mówi Ci, co masz zrobić na swoim koncie – to nie jest pomoc.

W tym momencie oddajesz dostęp. A kiedy oddajesz dostęp – wszystko dalej dzieje się już bez Ciebie.

Dlatego przygotowałem schemat działania